隨著物聯網(IoT)技術的飛速發展,萬物互聯的時代正加速到來。作為連接物理世界與數字世界的關鍵載體,物聯卡及其承載的網絡服務已成為物聯網產業鏈的基石。“物聯卡之家”作為聚焦于此領域的服務平臺,其核心使命在于通過提供專業、可靠的網絡技術服務,不斷拓寬物聯網的應用邊界,并協同產業伙伴共同設計與完善可持續的商業模式,從而推動整個生態的繁榮發展。

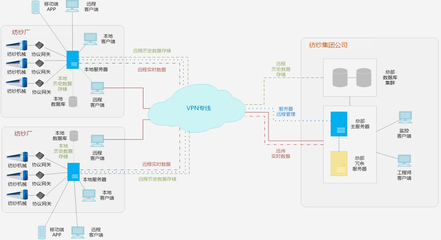

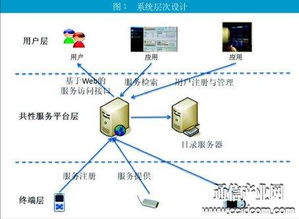

網絡技術服務是“物聯卡之家”賦能行業的根本。這不僅僅是為海量終端提供穩定、安全、覆蓋廣泛的蜂窩網絡連接(如2G/3G/4G/5G、NB-IoT、Cat.1),更包括一系列增值服務:高效的卡管理平臺(實現批量開戶、充值、停復機、流量監控與預警)、強大的API接口支持(便于客戶系統集成)、專業的技術運維與故障排查,以及適應不同場景的資費套餐與解決方案。扎實的技術服務確保了連接的高可用性與低延遲,這是所有上層物聯網應用得以穩定運行的前提。

在夯實連接基礎之上,“物聯卡之家”積極致力于拓寬物聯網的應用領域。傳統領域如智能表計(水、電、氣)、車載前裝/后裝、共享設備、移動支付等已日趨成熟。而新的增長點正不斷涌現:在智慧城市領域,應用于智慧燈桿、環境監測、智慧停車、市政設施監控;在工業互聯網領域,服務于設備遠程運維、預測性維護、工業網關數據傳輸;在智慧農業領域,實現農田墑情監測、智能灌溉、畜牧溯源;在消費電子領域,賦能智能穿戴、智能家居、兒童/老人追蹤器等。通過深入理解各垂直行業的特定需求,提供定制化的連接與解決方案,“物聯卡之家”幫助更多傳統行業完成數字化、智能化轉型,將物聯網的價值滲透到社會經濟生活的方方面面。

技術的落地與應用的拓展,最終需要健康的商業模式來支撐其規模化與可持續性。“物聯卡之家”在商業模式設計上,正從單純的流量管道服務商,向“連接+平臺+解決方案”的綜合服務提供商演進。其商業模式的完善體現在多個維度:

- 價值定價模式:超越簡單的按流量計費,探索根據設備價值、數據價值、服務成效(如基于設備正常運行時間、節能效率提升)進行分層定價,使客戶更愿意為實際創造的價值付費。

- 生態合作模式:與模組廠商、設備制造商、云平臺服務商、系統集成商、軟件開發商建立緊密的合作伙伴關系。通過資源整合,共同為客戶提供端到端的一站式解決方案,共享市場收益,形成協同發展的生態圈。

- 數據服務模式:在充分保障數據安全與隱私合規的前提下,探索對匿名化、聚合化的連接數據進行分析,為行業客戶提供市場洞察、運營優化建議等增值數據服務。

- 生命周期服務模式:覆蓋從產品研發階段的連接測試、批量上市時的快速部署、運營期間的全周期管理到設備退役的銷戶處理,提供貫穿設備全生命周期的服務,提升客戶粘性與長期價值。

- 靈活的合作政策:針對不同規模的客戶(如大型企業、中小型企業、初創團隊),提供包括資源池、流量共享、品牌定制等靈活的合作方案,降低客戶的使用門檻和運營成本。

“物聯卡之家”以專業的網絡技術服務為錨點,正在雙輪驅動下穩步前行:一個輪子是不斷挖掘和落地新的物聯網應用場景,拓寬市場空間;另一個輪子是持續創新和優化商業模式,確保自身與合作伙伴都能在物聯網浪潮中獲得可持續的商業成功。隨著5G-A、RedCap等技術的商用和物聯網標準的進一步統一,“物聯卡之家”將繼續深化其技術能力,攜手生態伙伴,共同開啟更加智能、互聯的新篇章。